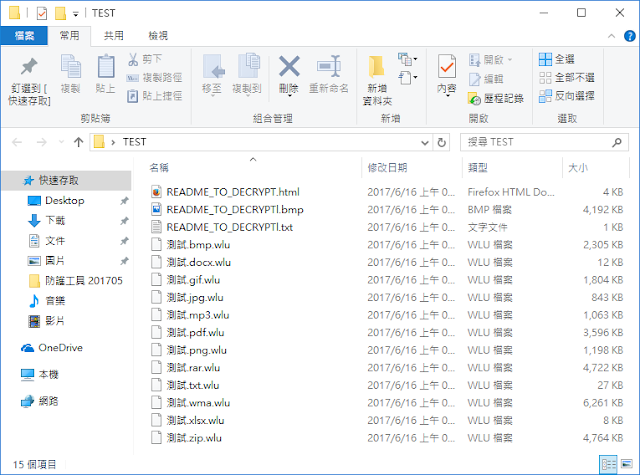

在勒索软件感染激增的情况下,QNAP 敦促客户在其 NAS 盒子上安装并运行最新的固件和恶意软件清除工具。该公司知道许多客户拥有可通过互联网访问的易受攻击的 NAS。攻击者利用安全漏洞来加密用户内容。换句话说,他们基本上将文件作为人质,并向所有者索要加密货币作为赎金。现在,这是勒索软件活动中的常见程序。当我的 NAS 感染 QLocker 时,后台会发生什么?

NAS 上的每个文件夹都有一个名为“!!!READ_ME.txt”的文本文件,其中包含下载 TOR 浏览器的说明以及获取文件密码的付款方式。据说全世界的金额都是一样的,无论数据量有多少,始终是 0.01 BTC(比特币)。 7Zip 进程在您的 NAS 后台运行并加密您的文件。读者丹尼尔在一封电子邮件中告诉我们,只要该过程仍在积极运行,可能仍然有机会检索密码,但一旦该过程完成,这个机会可能就消失了。整个加密称为“Qlocker”,受影响用户的报告已经可以在各种论坛上找到,包括 QNAP 本身。

如果 7Zip 进程在 NAS 上仍然处于活动状态,您可以通过 SSH 以“admin”身份使用以下命令(例如 Windows 上的 Putty 或直接在 MacOS 上的终端中)将密码以纯文本形式写入文本文件。

cd /usr/local/sbin; printf ‘#!/bin/sh \necho $@\necho $@>>/mnt/HDA_ROOT/7z.log\nsleep 60000’ > 7z.sh; MV 7z 7z.bak;MV 7z.sh 7z;

该文件将位于:

/mnt/HDA_ROOT/7z.log

“7z.log”文件包含明文密码。

QNAP 还发布了适用于 QTS 和 QuTS Hero 等操作系统的恶意软件清除程序的更新版本,以对抗勒索软件攻击。如果用户数据已加密或将要加密,请勿关闭 NAS。用户应立即使用最新版本的 Malware Remover 运行恶意软件扫描并联系QNAP 技术支持。

我们建议未受影响的用户立即安装最新版本的 Malware Remover 并运行恶意软件扫描作为预防措施。所有用户都必须将其密码更新为更强的密码,并且其多媒体控制台、媒体流加载项和混合备份同步应用程序必须更新为可用的最新版本。此外,我们建议更改默认网络端口 8080 以访问 NAS 控制界面。另请参阅相关安全报告。