芯片安全漏洞——我们已经有了 Spectre 和 Meltdown,但最近在 Apple M1 上发现了 Pac-Man,现在据说 Intel、AMD 和其他公司再次受到影响。最新的差距被称为赫兹出血。安全研究人员表示,攻击者可能会利用此漏洞来访问加密密钥和通过硬件传输的其他数据。

结果以及概念验证代码于 2021 年第三季度传递给英特尔、Cloudflare 和微软,并于 2022 年第一季度传递给 AMD。最初,英特尔要求将结果禁运至 2022 年 5 月 10 日。英特尔随后要求大幅延长禁运,研究人员与该公司安排于 2022 年 6 月 14 日发布他们的结果。

整个内容列在 CVE-2022-23823 和 CVE-2022-24436 下。 英特尔本身将严重性级别归类为“中”。处理器本身没有更新。尽管从研究角度来看这个话题很有趣, 但英特尔认为这种攻击在实验室环境之外并不实用。此外,CVE-2022-24436 不是特定于架构的,具有动态电源和热管理功能的现代 CPU 可能会受到影响。英特尔与其他制造商分享了我们的发现,以便他们评估潜在的影响。

从技术上来说,有解决方法吗?然而,根据安全研究人员的说法,这对整体系统性能产生了极大的影响。在大多数情况下,减少赫兹泄漏的与工作负载无关的解决方法是禁用频率提升。 Intel 将此功能称为“Turbo Boost”,AMD 称之为“Turbo Core”或“Precision Boost”。可以通过 BIOS 或运行时的频率缩放驱动程序来禁用频率提升。在禁用频率提升的实验中,工作负载运行时频率保持固定在基频,防止泄漏超出赫兹泄漏。但是,这会对性能产生重大影响,因此不建议使用策略。

让我们看看还出现了什么、可以做什么、应该做什么或不可以做什么。

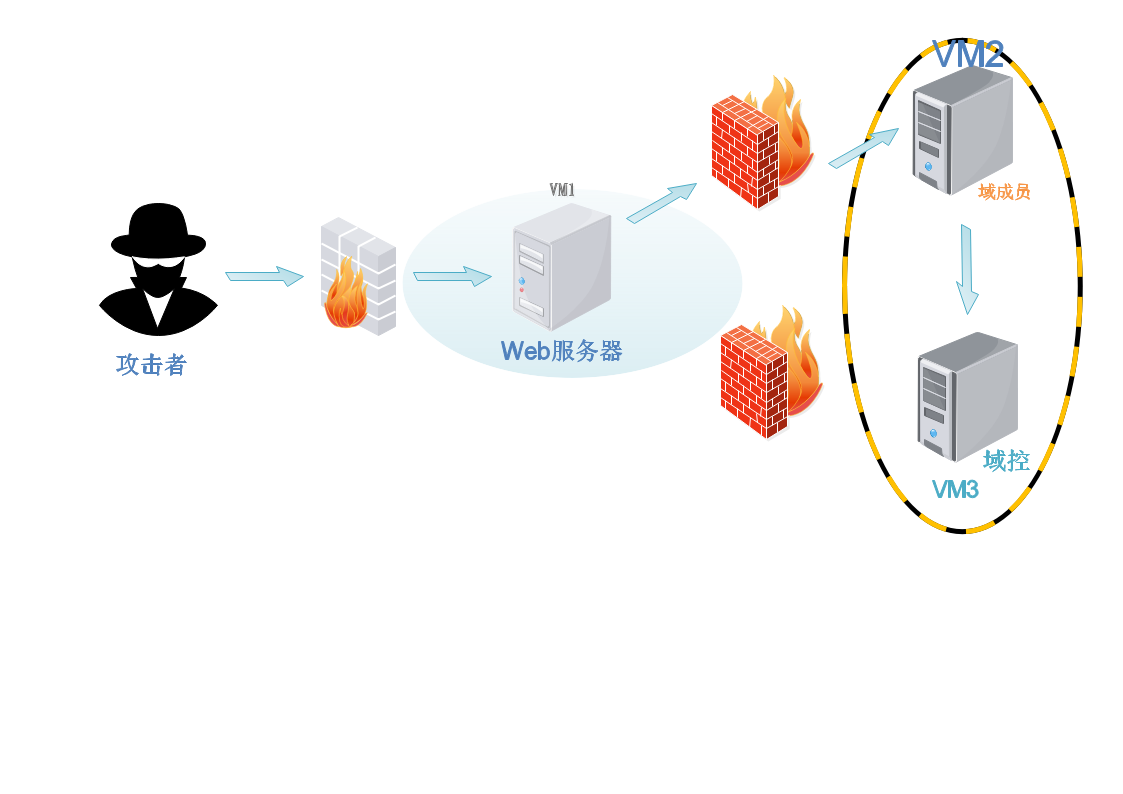

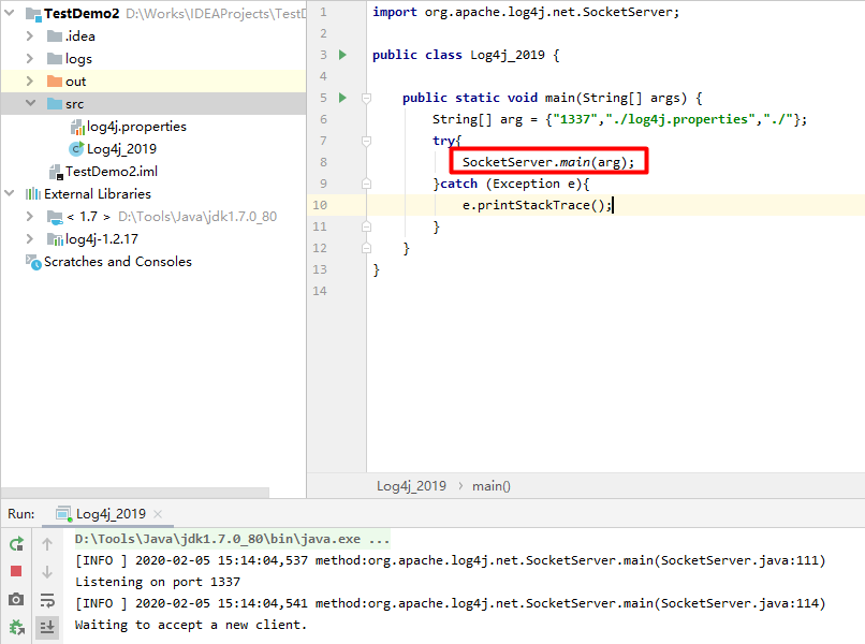

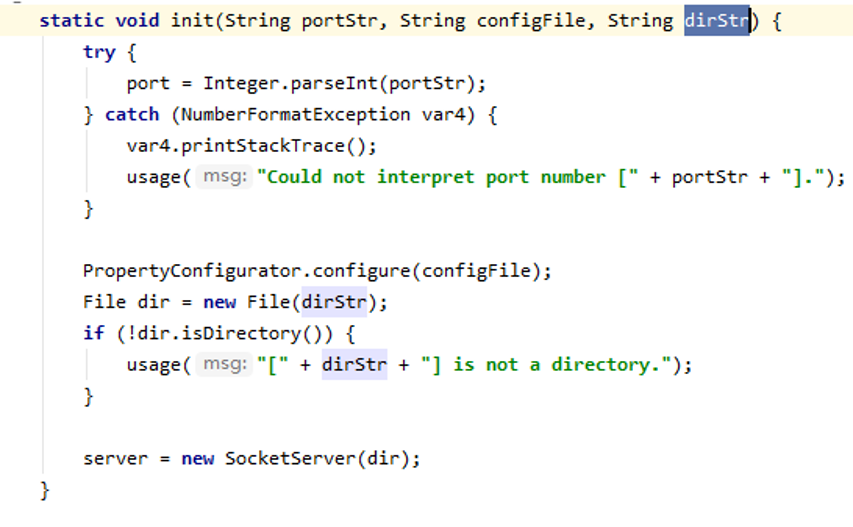

Hertzbleed 是一种新的旁路攻击家族:频率旁路攻击。在最坏的情况下,这些攻击可能允许攻击者从以前被认为是安全的远程服务器中提取加密密钥。 Hertzbleed 利用的实验表明,现代 x86 处理器的动态频率缩放取决于特定情况下处理的数据。例如,这意味着相同的程序可以在具有不同 CPU 频率的现代处理器上运行(因此需要不同的计算时间)。示例:比较 2022 + 23823 和 2022 + 24436。 Hertzbleed 是对加密软件安全的真实威胁。我们演示了熟练的攻击者如何使用针对 SIKE 的新型密文攻击远程执行完整的密钥提取,即使 SIKE 是作为“恒定时间”实现的。